壹 前言

隨著雲端服務、遠距辦公以及新型態資安攻擊興起,傳統基於信任邊界建立之網路防護機制已明顯不足。內網較外網安全的概念已經因為資訊系統雲化、使用者工作行動化、自攜電子設備(Bring Your Own Device,BYOD)等新型態需求而改變。為因應此一趨勢,零信任潮流應運而生,政府亦積極展開零信任網路導入的規劃方案[1]。

零信任較具體的概念在2010年由John Kindervag所提出[2],其認為邊界安全性已被破壞並且不足夠,並且將內網的安全與可信性較高的概念稱為“破壞性信任”,主張不應依靠網路位置而決定信任與否,更應該實施以集中式資安管控為核心的網路和資源隔離。2020年美國國家標準暨技術研究院(National Institute of Standards and Technology,NIST)正式頒布標準文件SP 800-207:零信任架構(Zero Trust Architecture,ZTA)[3],做為從傳統邊界網路轉移至零信任架構的指引,成為各界採用基準。

由美國政府引領推動的零信任架構已進入實體部署規劃,世界各國的國家零信任網路安全策略紛至沓來 (詳見表1)

| 國家 | 安全策略 |

|---|---|

| 美國 | 要求聯邦政府於2024年前完成初步的網路遷移,並規劃於2027年前國防部範圍全面實施零信任架構 |

| 歐盟 | 2020年建立歐盟網安戰略,提出標準框架,協助成員國轉型 |

| 英國 | 2020年為實施零信任架構提供參考 |

| 加拿大 | 2021年採用零信任架構來發展未來的網路服務 |

| 新加坡 | 2021年要求從信任邊界網路轉變為零信任架構 |

| 中國 | 建立零信任聯盟規劃轉型,並於2021開始的網路安全產業發展計畫中提出加快發展零信任框架 |

零信任架構可應用於機構內部網路、雲端環境、物聯網甚至是車聯網環境等,是資訊安全領域中的一個重要趨勢,政府、企業與組織需要採取行動來實現此架構,以確保資源存取的安全性。

貳 科技發展現況

一、 政府零信任網路與推動進程

依據第六期「國家資通安全發展方案(110年至113年)」之「善用智慧前瞻科技、主動抵禦潛在威脅」推動策略,國家資通安全研究院(National Institute of Cyber Security,NICS)推動政府機關導入零信任網路,以提升政府網路架構的防禦力。

金管會亦發布「金融資安行動方案」2.0[4],引領金融資安持續發展。該方案參考數位身分驗證等級國際標準(ISO 29115)架構,建立網路身分驗證(eKYC)運作機制,並鼓勵建置零信任網路,強化資安防護的能量。

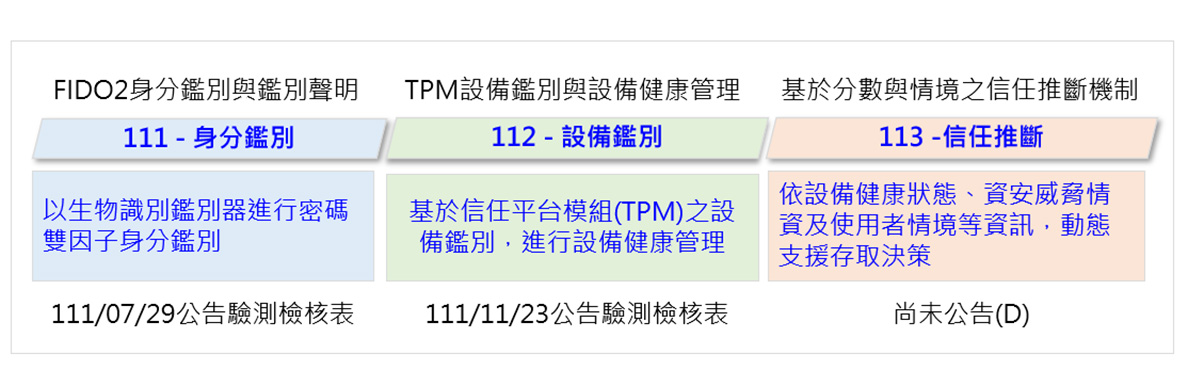

在世界各國推動導入零信任網路的安全策略趨勢以及貫徹「資安即國安」的戰略下,政府機關成為了零信任網路的首要導入對象。國家資通安全研究院規劃由111年起遴選機關單位逐年導入零信任網路之身分鑑別、設備鑑別及信任推斷3大核心機制,其進程如圖1。數位發展部資通安全署更規劃投入經費,優先推動A級公務機關導入零信任網路。

二、 零信任網路解決方案

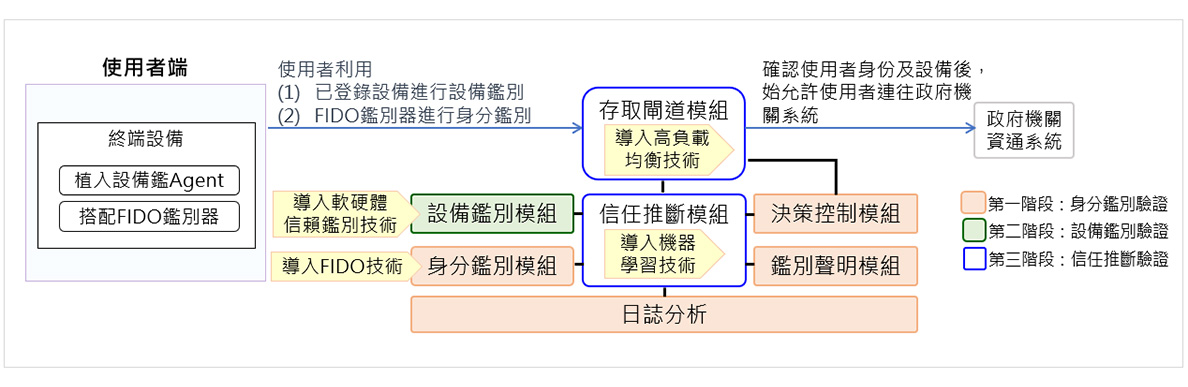

國家資通安全研究院提出政府零信任網路架構(詳見圖2),零信任架構上採門戶部署向上集中方式,其三大核心機制分別為「身分鑑別」、「設備鑑別」與「信任推斷」。以存取閘道做為單一存取入口,透過反向代理(Reverse Proxy)方式隱藏後方資通系統,使用者利用已註冊設備進行設備鑑別與利用身分識別鑑別器進行身分鑑別,決策引擎依據身分鑑別、設備鑑別與信任推斷三大核心機制決定使用者的信任等級,最後由決策控制器判斷是否放行使用者存取資源。針對允許之存取,決策控制器驅動鑑別聲明模組發出鑑別聲明,以供資通系統驗證使用。

以下說明政府零信任網路各核心的功用:

- 身分鑑別:政府零信任網路明確要求需搭配FIDO2伺服器與生物識別鑑別器進行身分鑑別,然而零信任中身分鑑別並不侷限於使用此類方式,其他類型的多因子身分認證機制同樣也可以用於零信任的身分鑑別。

- 設備鑑別:在傳統邊界防護架構下,設備以網路位置而有不同的信任程度,在零信任網路的架構下,執行基於軟體憑證或信賴平台模組(Trusted Platform Module,TPM)的公開金鑰密碼系統的設備鑑別協議,以確認設備是否受到控管,並且監控設備健康狀態(例:作業系統更新、防毒更新、應用程式更新與組態合規等),以持續更新設備健康信任等級。

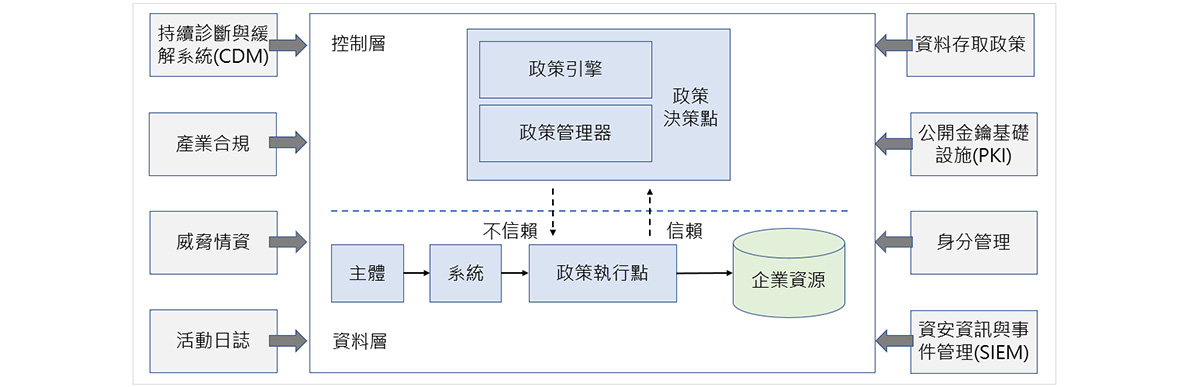

- 信任推斷:提供決策控制器存取決策之判斷依據。為提升資源存取的風險控制,NIST SP 800-207定義了多種信任推斷的輸入來源(詳見圖3),包含持續診斷與緩解系統(Continuous Diagnostics and Mitigation,CDM)、產業合規、威脅情資、活動日誌、資料存取政策、公開金鑰基礎設施(Public Key Infrastructure,PKI)、身分管理、資安資訊與事件管理(Security Information and Event Management,SIEM)等。信任推斷的輸入來源亦可搭配情境(例:登入區域、登入時間、歷史行為Tag等)。各項輸入依權重與信任等級計算信任分數,所得之信任分數進行條件比對後,決定最終是否授予對資源的存取權限。

配合111~113年政府機關導入,在國家資通安全研究院推動國內廠商開發符合政府零信任網路部署架構、部署原則及核心機制商用產品的策略下,中華電信已開發出符合政府零信任網路身分鑑別功能之產品,並通過政府零信任網路身分鑑別功能符合性驗證,設備鑑別功能亦開發出相關系統,後續將送交國家資通安全研究院進行驗證。信任推斷目前已開發核心功能,將持續關注國家資通安全研究院釋出信任推斷功能符合性驗證檢核表進度並展開相關功能開發。

在大數據分析與人工智慧(Artificial Intelligence,AI)技術逐漸成熟的今日,中華電信已發展建立基於AI的在地化威脅情資,此威脅情資可作為政府零信任網路架構中「信任推斷」之輸入來源,在臺灣特殊的地域性質下,可以有效優化信任推斷的結果,支援存取決策。

中華電信自主掌握FIDO、存取閘道、決策控制器、鑑別聲明伺服器、AI威脅情資等關鍵技術,能依據市場需求彈性組裝整合成具差異化的應用服務。零信任技術的關鍵在於存取閘道的高可用性與效能、各式終端的支援以及導入環境的介接,為此中華電信設計高可用性、高終端相容性與模組化的架構,並持續調整與精進。零信任網路的導入不是單一產品或系統的導入,而是循序與既有資通系統的整合,因此中華電信將運用中華電信研究院的高技術能量,與各集團分公司服務客戶與相關產品導入的經驗,合作建立政府零信任網路產品導入技術服務顧問團隊,期望帶給客戶最佳的零信任網路導入體驗。

參 結論

「永不信任,始終認證」是零信任的核心精神,此安全架構假設所有設備、使用者和應用程式都是不可信的,需要進行設備的認證、人的認證,並進一步執行信任推斷,方能取得相對應的資源。面對自攜電子設備與遠端存取的數量大增,零信任架構能夠有效解決存取控制需求,並進一步降低進階持續性滲透攻擊(Advanced Persistent Threats,APT)的風險。

依據NIST SP 800-207,機構導入零信任架構需轉變文化思維,導入過程須盤點資產、使用者、數據流程與工作流程等,將零信任架構與現有的業務流程融合,建構出最符合機構現況的策略,以風險的角度評估並選定施行零信任架構的最佳範圍,之後進行初期部署並持續監控相關日誌,以持續改善來提升制定策略的有效性,在架構運行穩定後擴大零信任架構的導入範圍。零信任架構不單單僅是一個資安的解決方案,而是一個追求安全的思維過程。

零信任架構並非一蹴可幾,NIST SP 800-207內容亦指出「實施零信任網路架構通常會是一段過程,而不是一次大規模替換基礎架構。」,「使用零信任架構去規劃與部署一個企業環境是可能的,但是沒有一個解決方案提供所有的必需組件。」,「如果一個機構擁有成熟的身份鑑別系統和強大的持續診斷和緩解(CDM)能力,那麼此機構已經在通往零信任架構戰略的路上。」。零信任架構是一個持續不斷檢視安全架構,並評估、改善、穩定與優化的過程,為此中華電信不斷以此核心思維進行產品開發,為了你,一直走在最前面。

肆 參考文獻

[1] 國家資通安全研究院, 政府零信任網路說明, 取自: https://download.nics.nat.gov.tw/UploadFile/zerotrustnetworks/政府零信任網路說明_V1.9_1110712.pdf

[2] John Kindervag, Build Security Into Your Network’s DNA: The Zero Trust Network Architecture, 取自: http://www.virtualstarmedia.com/downloads/Forrester_zero_trust_DNA.pdf

[3] Scott Rose, Oliver Borchert, Stu Mitchell and Sean Connelly, Zero Trust Architecture, NIST Special Publication 800-207, 取自: https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-207.pdf

[4] 金融監督管理委員會, 「金融資安行動方案」2.0, 取自: https://www.fsc.gov.tw/ch/home.jsp?id=96&parentpath=0,2&mcustomize=news_view.jsp&dataserno=202212270001&dtable=News